一 Docker仓库介绍

docker 仓库,即 registry,实现了镜像的管理、分发,同时还包括用户的认证。docker registry 仓库是一个无状态的、高可靠的服务器应用程序,用来存储docker镜像。docker.io 为 docker 官方的仓库,默认所有的pull均是从官方仓库拉取镜像。

仓库又分为公有仓库(DockerHub、dockerpool)和私有仓库。

二 Docker私有仓库构建

2.1 私有仓库构建形式

registry+registry-web:

registry容器用于提供私有仓库的服务,本实验采用docker-compose构建此容器。

部署准备:

Harbor:

Harbor是一个用于存储和分发Docker镜像的企业级Registry服务器,通过添加一些企业必需的功能特性,例如安全、标识和管理等,扩展了开源Docker Distribution。作为一个企业级私有Registry服务器,Harbor提供了更好的性能和安全。提升用户使用Registry构建和运行环境传输镜像的效率。Harbor支持安装在多个Registry节点的镜像资源复制,镜像全部保存在私有Registry中,确保数据和知识产权在公司内部网络中管控。另外,Harbor也提供了高级的安全特性,诸如用户管理,访问控制和活动审计等。

Harbor官方网站:http://vmware.github.io/harbor/

Harbor源码地址:https://github.com/vmware/harbor

部署准备:

三 registry构建:无认证部署

3.1 下载registry

root@docker01:~# wget https://github.com/mkuchin/docker-registry-web/releases/download/v0.1.2/examples.tar.gz

root@docker01:~# tar -zxvf examples.tar.gz

root@docker01:~# mv examples compose_registry

3.2 docker-compose构建

root@docker01:~# mkdir -p /registry/db

root@docker01:~# mkdir -p /registry/images

root@docker01:~# cd compose_registry/auth-disabled/

root@docker01:~/compose_registry/auth-disabled# vi conf/registry/config.yml

version: 0.1

storage:

filesystem:

rootdirectory: /registry #指定registry工作目录

delete:

enabled: true #开启删除功能

http:

addr: 0.0.0.0:5000

notifications:

endpoints:

- name: listener

url: http://registry-web:8080/api/notification

timeout: 500ms

threshold: 5

backoff: 1s

root@docker01:~/compose_registry/auth-disabled# vi conf/registry-web/config.yml

registry:

url: http://registry:5000/v2

name: 172.24.8.111:5000

readonly: false

auth:

enabled: false #关闭相关认证

root@docker01:~/compose_registry/auth-disabled# vi docker-compose.yml

version: '2'

services:

registry-web:

image: hyper/docker-registry-web:latest

ports:

- 8080:8080

volumes:

- ./conf/registry-web:/conf:ro

- /registry/db:/data #修改db保存目录

networks:

- registry-net

depends_on:

- registry

registry:

image: registry:2.4.1

ports:

- 5000:5000

volumes:

- /registry/images:/registry #修改镜像保存路径

- ./conf/registry:/etc/docker/registry:ro

networks:

- registry-net

networks:

registry-net:

# driver: default

3.3 docker-compose启动容器

root@docker01:~/compose_registry/auth-disabled# docker-compose up -d

3.4 客户端测试

root@docker02:~# vi /etc/docker/daemon.json

{

"insecure-registries": ["172.24.8.111:5000"]

}

root@docker02:~# docker pull hello-world #pull测试镜像

root@docker02:~# docker tag hello-world:latest 172.24.8.111:5000/registry/hello-world:xhy #修改对应的tag

root@docker02:~# docker push 172.24.8.111:5000/registry/hello-world

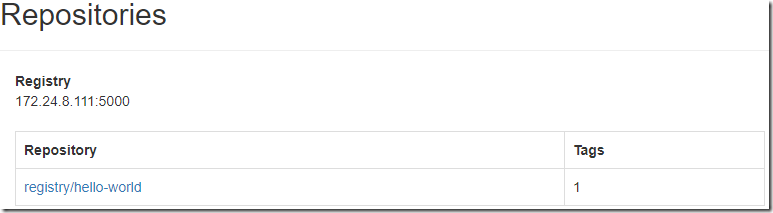

浏览器访问http://172.24.8.111:8080/

四 registry构建:开启认证部署

4.1 下载registry

参考3、1即可。

4.2 docker-compose构建

root@docker01:~# mkdir -p /registry/db

root@docker01:~# mkdir -p /registry/images

root@docker01:~# cd compose_registry/auth-enabled/

root@docker01:~/compose_registry/auth-enabled# vi conf/registry/config.yml

version: 0.1

storage:

filesystem:

rootdirectory: /registry

delete:

enabled: true #开启删除功能

http:

addr: 0.0.0.0:5000

auth:

token:

realm: http://172.24.8.111:8080/api/auth

service: 172.24.8.111:5000

issuer: test

rootcertbundle: /etc/docker/registry/auth.cert #配置cert路径

log:

level: info

notifications:

endpoints:

- name: listener

url: http://registry-web:8080/api/notification

timeout: 500ms

threshold: 5

backoff: 1s

root@docker01:~/compose_registry/auth-disabled# vi conf/registry-web/config.yml

registry:

url: http://registry:5000/v2

name: 172.24.8.111:5000

readonly: false

auth:

enabled: true

key: /conf/auth.key #指定key的路径

issuer: test

root@docker01:~/compose_registry/auth-disabled# vi docker-compose.yml

version: '2'

services:

registry-web:

image: hyper/docker-registry-web:latest

ports:

- 8080:8080

volumes:

- ./conf/registry-web:/conf:ro

- /registry/db:/data

networks:

- registry-net

depends_on:

- registry

registry:

image: registry:2.4.1

ports:

- 5000:5000

volumes:

- ./conf/registry:/etc/docker/registry:ro

- /registry/images:/registry

networks:

- registry-net

networks:

registry-net:

# driver: default

4.3 生成自签名证书

root@docker01:~/compose_registry/nginx-auth-enabled# ./generate-keys.sh

提示:改脚本会自动生成自签名的相关证书至相应目录,同时docker-compose配置文件将证书配置所在路径挂载至对应容器目录。

4.4 docker-compose启动容器

root@docker01:~/compose_registry/nginx-auth-enabled# docker-compose up -d

4.5 客户端测试

root@docker02:~# vi /etc/docker/daemon.json

{

"insecure-registries": ["172.24.8.111:5000"]

}

root@docker02:~# docker pull hello-world #pull测试镜像

root@docker02:~# docker tag hello-world:latest 172.24.8.111:5000/registry/hello-world:xhy #修改对应的tag

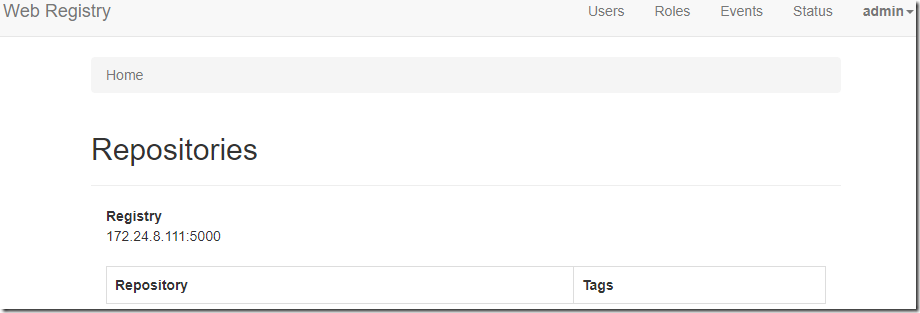

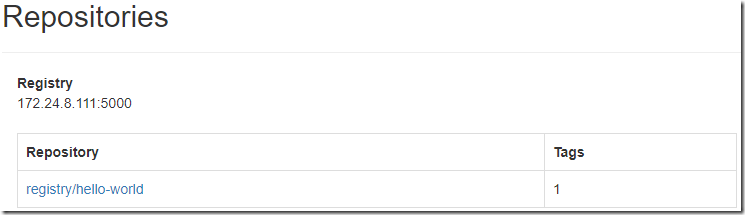

浏览器访问http://172.24.8.111:8080/

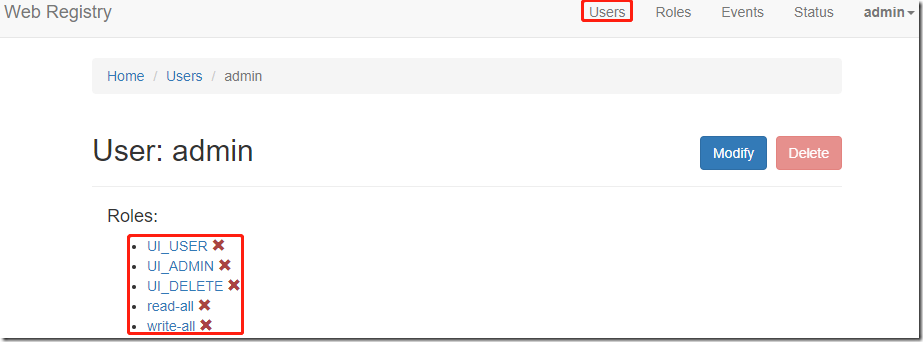

提示:默认用户admin无读写权限,可在web界面进行授权。

root@docker02:~# docker login 172.24.8.111:5000 #输入默认admin/admin登录

root@docker02:~# docker push 172.24.8.111:5000/registry/hello-world

提示:更多参考链接:

https://segmentfault.com/a/1190000012175537

https://github.com/mkuchin/docker-registry-web,相关docker-compose文件咨询博主。

五 registry构建:http形式Harbor

5.1 Harbor介绍

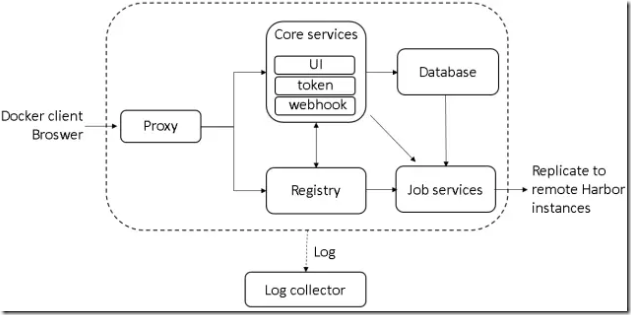

harbor由6大模块级成:

Proxy: Harbor的registry、UI、token services等组件,都处在一个反向代理后边。该代理将来自浏览器、docker clients的请求转发到后端服务上。

Registry: 负责存储Docker镜像,以及处理Docker push/pull请求。同时Harbor强制要求对镜像的访问做权限控制, 在每一次push/pull请求时,Registry会强制要求客户端从token service那里获得一个有效的token。

Core services: Harbor的核心功能,主要包括如下3个服务:

- UI: 作为Registry Webhook, 以图像用户界面的方式辅助用户管理镜像。

- WebHook:是在registry中配置的一种机制,当registry中镜像发生改变时,就可以通知到Harbor的webhook endpoint。Harbor使用webhook来更新日志、初始化同步job等。

- Token service:会根据该用户在一个工程中的角色,为每一次的push/pull请求分配对应的token。假如相应的请求并没有包含token的话,registry会将该请求重定向到token service。

Database:用于存放工程元数据、用户数据、角色数据、同步策略以及镜像元数据。

Job services: 主要用于镜像复制,本地镜像可以被同步到远程Harbor实例上。

Log collector: 负责收集其他模块的日志到一个地方。

5.2 容器组件介绍

harbor的每个组件都是以Docker容器的形式构建的,可以使用Docker Compose来进行部署,在使用了kubernetes的环境中,harbor也提供了kubernetes的配置文件。

harbor共有8个容器组成:

- ui:harbor的核心服务。

- log:运行着rsyslog的容器,进行日志收集。

- mysql:由官方mysql镜像构成的数据库容器。

- nginx:使用Nginx做反向代理。

- registry:官方的Docker registry。

- adminserver:harbor的配置数据管理器。

- jobservice:Harbor的任务管理服务。

- redis:用于存储session。

5.3 下载harbor安装文件

root@docker01:~# wget https://storage.googleapis.com/harbor-releases/harbor-offline-installer-v1.5.4.tgz

root@docker01:~# tar xvf harbor-offline-installer-v1.5.4.tgz

5.4 编辑harbor.cfg

root@docker01:~# mkdir /data #harbor默认相关volume挂载目录

root@docker01:~# cd harbor/

root@docker01:~/harbor# vi harbor.cfg

hostname = reg.itzgr.com # harbor的访问地址

5.5 安装harbor

root@docker01:~/harbor# ./install.sh

提示:配置相应的hostname,其他保持默认即可,具体更多harbor.cfg参数详见《附007.harbor.cfg配置文件详解》;

若出现以下报错:Fail to generate key file: ./common/config/ui/private_key.pem, cert file: ./common/config/registry/root.crt

需要修改prepare文件,将第498行:

empty_subj = "/C=/ST=/L=/O=/CN=/"

修改如下:

empty_subj = "/C=US/ST=California/L=Palo Alto/O=VMware, Inc./OU=Harbor/CN=notarysigner"

5.6 确认验证

root@docker01:~# cd harbor

root@docker01:~/harbor# docker-compose ps

host文件中添加如下解析:

172.24.8.111 reg.itzgr.com

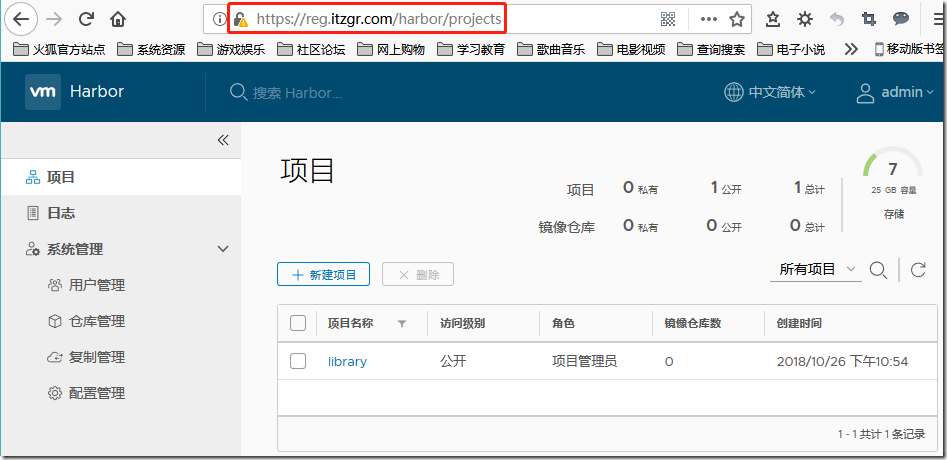

浏览器访问:reg.itzgr.com,并使用默认用户名admin/Harbor12345

六 registry构建:https形式Harbor

6.1 下载harbor安装文件

参考5、3。

6.2 自建证书

root@docker01:~# localdomain=reg.itzgr.com

root@docker01:~# openssl req \

-newkey rsa:4096 -nodes -sha256 -keyout ca.key \

-x509 -days 365 -out ca.crt #创建CA证书

Country Name (2 letter code) [AU]:CN #国家

State or Province Name (full name) [Some-State]:ZheJiang #州或省

Locality Name (eg, city) []:WenZhou #城市

Organization Name (eg, company) [Internet Widgits Pty Ltd]:harbor #机构

Organizational Unit Name (eg, section) []:harbor #组织

Common Name (e.g. server FQDN or YOUR name) []:reg.itzgr.com #访问域名

Email Address []:xhy@itzgr.com #邮箱

root@docker01:~# openssl req \

-newkey rsa:4096 -nodes -sha256 -keyout $localdomain.key \

-out $localdomain.csr #生成证书签名请求

Country Name (2 letter code) [AU]:CN

State or Province Name (full name) [Some-State]:ZheJiang

Locality Name (eg, city) []:WenZhou

Organization Name (eg, company) [Internet Widgits Pty Ltd]:harbor

Organizational Unit Name (eg, section) []:harbor

Common Name (e.g. server FQDN or YOUR name) []:reg.itzgr.com

Email Address []:xhy@itzgr.com

A challenge password []:x7374521*

An optional company name []:reg.itzgr.com

root@docker01:~# openssl x509 -req -days 365 -in $localdomain.csr -CA ca.crt -CAkey ca.key -CAcreateserial -out $localdomain.crt

root@docker01:~# mkdir /root/cert/

root@docker01:~# cp $localdomain.crt $localdomain.key /root/cert/

6.2 编辑harbor.cfg

root@docker01:~# cd harbor/

root@docker01:~/harbor# vi harbor.cfg

hostname = reg.itzgr.com

ui_url_protocol = https

ssl_cert = /root/cert/reg.itzgr.com.crt

ssl_cert_key = /root/cert/reg.itzgr.com.key

6.3 安装harbor

root@docker01:~/harbor# ./prepare

root@docker01:~/harbor# ./install.sh

提示:配置相应的hostname,其他保持默认即可,具体更多harbor.cfg参数详见《附007.harbor.cfg配置文件详解》;

若出现以下报错:Fail to generate key file: ./common/config/ui/private_key.pem, cert file: ./common/config/registry/root.crt

需要修改prepare文件,将第498行:

empty_subj = "/C=/ST=/L=/O=/CN=/"

修改如下:

empty_subj = "/C=US/ST=California/L=Palo Alto/O=VMware, Inc./OU=Harbor/CN=notarysigner"

6、4 确认验证

root@docker01:~# cd harbor

root@docker01:~/harbor# docker-compose ps

host文件中添加如下解析:

172.24.8.111 reg.itzgr.com

浏览器访问:https://reg.itzgr.com,并使用默认用户名admin/Harbor12345

提示:由于在自建证书,非安全证书,因此浏览器访问可能出现无法访问或告警提示,忽略即可。

6.5 docker 客户端测试

root@docker02:~# vi /etc/hosts

172.24.8.111 reg.itzgr.com

root@docker02:~# mkdir -p /etc/docker/certs.d/reg.itzgr.com

root@docker01:~# scp ca.crt root@172.24.8.112:/etc/docker/certs.d/reg.itzgr.com/

提示:服务端需要将自建证书的crt文件复制至客户端相应目录(若不存在则创建),也可通过以下方式实现:

root@docker02:~# vi /etc/docker/daemon.json

{

"insecure-registries": ["https://reg.itzgr.com"]

}

若是信任CA机构颁发的证书,相应关闭daemon.json中的配置。

root@docker02:~# docker login reg.itzgr.com #登录registry

Username: admin

Password:

提示:公开的registry可pull,但push也必须登录,私有的registry必须登录才可pull和push。

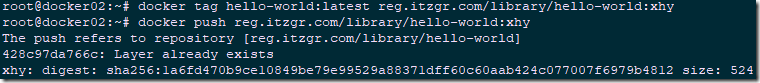

root@docker02:~# docker pull hello-world

root@docker02:~# docker tag hello-world:latest reg.itzgr.com/library/hello-world:xhy

root@docker02:~# docker push reg.itzgr.com/library/hello-world:xhy

提示:修改tag必须为已经存在的项目,并且具备相应的授权。