在Internet环境中,过于简单的口令是服务器面临的最大风险,对于管理员来说,即使找出这些弱口令账号是非常必要的,这样便于采取进一步的安全措施。

这里的话,弱口令检测需要用到一款密码破译软件–John the Ripper(官方下载地址:http://www.openwall.com/john/)(简称JR),通过使用JR,可以检测Linux/Unix系统用户账号的密码强度。具体步骤如下↓↓↓

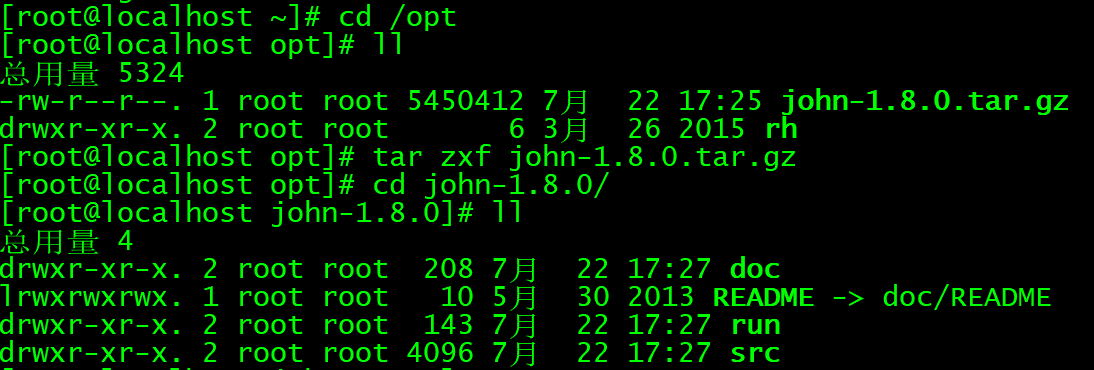

1、下载并安装JR

在官网上下载获取最新的稳定版源码包,如John-1.8.0.tar.gz

源码包John-1.8.0.tar.gz,解压后可看到三个子目录–doc、run、src,分别表示手册文档、运行程序、源码文件。

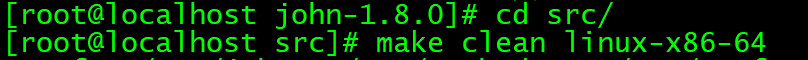

2、切换到src子目录执行“make clean linux-x86-64”命令,即可执行编译过程。单独执行make命令,将列出可用的编译操作、支持的系统类型。

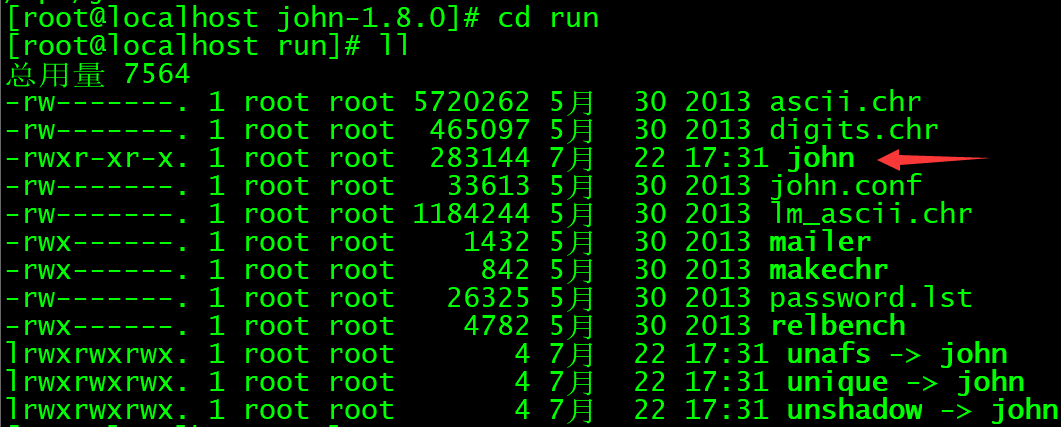

3、编译完成后,run子目录会生成一个名为John的可执行程序。

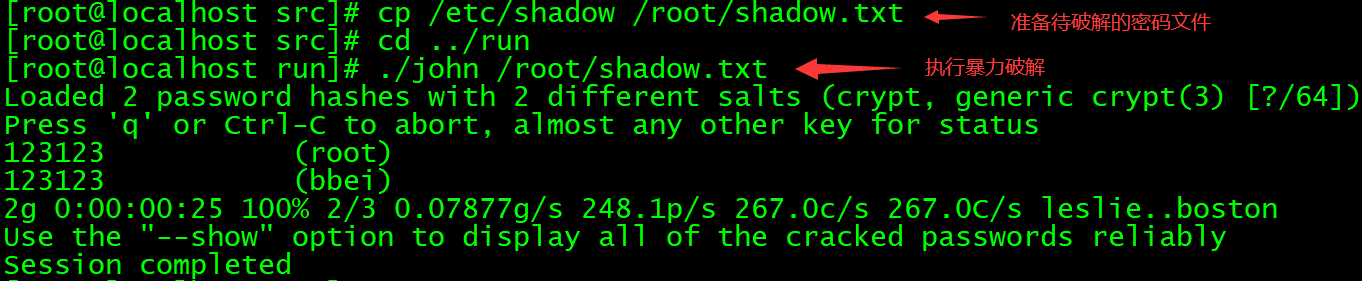

4、在安装有JR的服务器上可以直接对/etc/shadow文件进行检测,对于其他linux服务器,可以对shadow文件进行复制,并传递给John程序进行检测。

对于密码的暴力破解,字典文件的选择很关键。JR默认提供的字典文件为password.lst,执行John程序时可以结合“–wordlist=”选项来指定文件的位置,以便对指定的文件进行暴力分析。

从上述结果可以看出,简单的密码安全性极低,这些弱口令账户可以进一步提升密码强度,加强账户安全。

搜云库技术团队

搜云库技术团队